اسکن و جستجوی کدهای مخرب امنیتی درفایلهای وردپرس

اسکن و جستجوی کدهای مخرب امنیتی درفایلهای وردپرس

پلاگینی که در این مطلب به شما آموزش خواهیم داد برای اسکن کردن تمام فایلهای سایت وردپرسی شما برای یافتن کدهای مخرب میباشد که تا حدود زیادی میتواند باعث ایمنی سایت شما شود.پلاگین Exploit Scanner علاوه بر اسکن فایلهای وردپرس ، عملیات اسکن جداول دیتابیس که مربوط به بخش نظرات میباشد را نیز انجام میدهد.

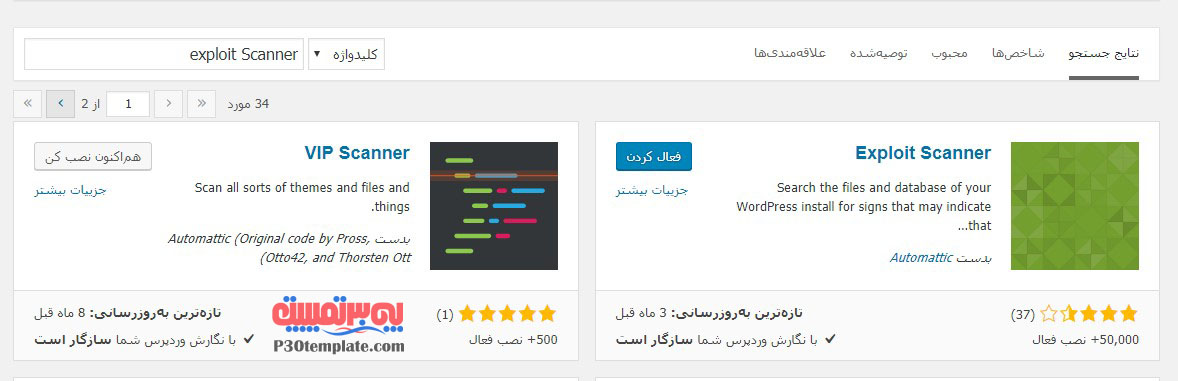

- همانطور که در تصویر مشاهده میکنید ، ابتدا پلاگین را در مخزن پلاگین های وردپرس جستجو و نصب میکنیم.پس از نصب پلاگین را فعال نمایید

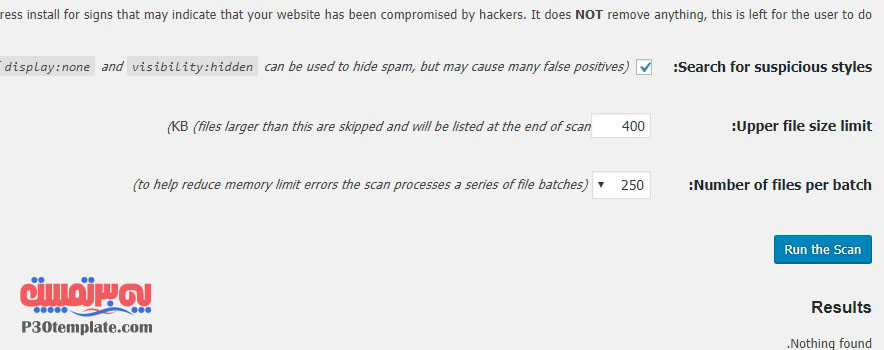

- اکنون پس از نصب پلاگین exploit scanner میتوانید آن را از منوی ابزارها مشاهده و اجرا نمایید

- در صفحه ی تنظیمات پلاگین با کلیک روی گزینه ی Run the scan ، عملیات اسکن آغاز میشود و در پایان به شما گزارشی از نقاط ضعف فایل ها ارائه میکند

- دقت نمایید که در گزارش نهایی ممکن است فایلهای زیادی را به عنوان فایلهای دارای کدهای مخرب نمایش دهد که در این مرحله باید تجربه کافی در شناخت قطعی کدهای مخرب را داشته باشید چرا که بسیاری از کدها عملا مشکل امنیتی ندارند ولی از نظر پلاگین های اسکنر به عنوان هشدار به شما گزارش داده میشوند

اسکن و جستجوی کدهای مخرب امنیتی درفایلهای وردپرس

| پشتیبانی | آموزش وردپرس – آموزش جوملا | ۱ دیدگاه برای اسکن و جستجوی کدهای مخرب امنیتی درفایلهای وردپرس

5 ستاره از 1 نظر

دیدگاه

🚫 دسترسی برای ارسال نظر فقط با IP ایران مقدور است.

دیدگاهتان را بنویسید لغو پاسخ

برای نوشتن دیدگاه باید وارد بشوید.

سلام

در صورتیکه سوالی در ارتباط با این آموزش دارید با پشتیبانی یا راهنمای آنلاین سایت مطرح بفرمایید